Uma campanha maliciosa aproveitou-se de aplicativos Android dropper aparentemente inofensivos na Google Play Store para colocar os dispositivos dos usuários em risco usando Serviços bancários Malware.

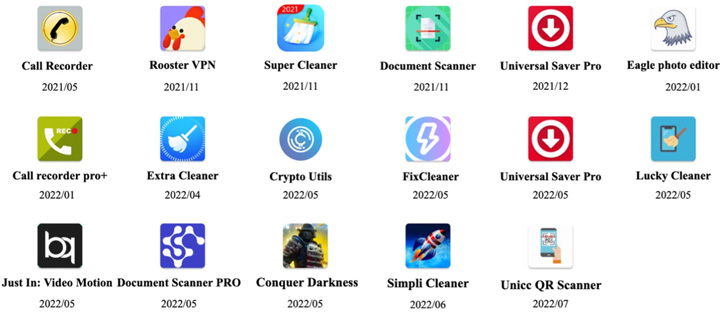

Estes 17 aplicativos conta-gotas, apelidados de combinados Daudruber Por Trend Micro, disfarçado como aplicativos de produtividade e utilitários, como scanners de documentos, leitores de código QR, serviços VPN, gravadores de chamadas e muito mais. Todos esses respectivos aplicativos foram removidos do mercado de aplicativos.

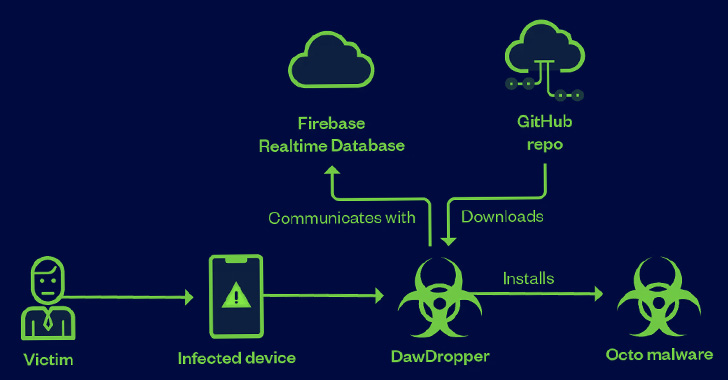

“O DawDropper usa o banco de dados Firebase Realtime, um serviço de nuvem de terceiros, para evitar a detecção e obter dinamicamente o endereço de download da carga útil”, disseram os pesquisadores. Ele disse. “Ele também hospeda cargas maliciosas no GitHub.”

Droppers são aplicativos projetados para passar pelas verificações de segurança da Google Play Store, após o que são usados para baixar malware mais poderoso e intrusivo no dispositivo, neste caso, outubro (tanoeiro), hidraE a jogar vocêE as tibot.

As cadeias de ataque incluíam o malware DawDropper que estabelece conexões com o banco de dados Firebase Realtime para receber o URL do GitHub necessário para baixar o arquivo APK malicioso.

A lista de aplicativos maliciosos anteriormente disponíveis na App Store está abaixo –

- Gravador de chamadas APK (com.caduta.aisevsk)

- VPN Galo (com.vpntool.androidweb)

- Super Cleaner – Hyper Smart (com.j2ca.callrecorder)

- Scanner de documentos – PDF Creator (com.codeword.docscann)

- Universal Saver Pro (com.virtualapps.universalsaver)

- Eagle Photo Editor (com.techmediapro.photoediting)

- gravador de chamadas pro + (com.chestudio.callrecorder)

- Extra Cleaner (com.casualplay.leadbro)

- Crypto Utils (com.utilsmycrypto.mainer)

- FixCleaner (com.cleaner.fixgate)

- Just In: Video Motion (com.olivia.openpuremind)

- com.myunique.sequencestore

- com.flowmysequto.yamer

- com.qaz.universaver

- Lucky Cleaner (com.luckyg.cleaner)

- Simpli Cleaner (com.scando.qukscanner)

- Leitor de QR Unicc (com.qrdscannerratedx)

Um aplicativo chamado “Unicc QR Scanner” está incluído entre os trens que foram anteriormente Relatado por Zscaler No início deste mês, o Trojan Coper Banking, um tipo de malware móvel da Exobot, foi distribuído.

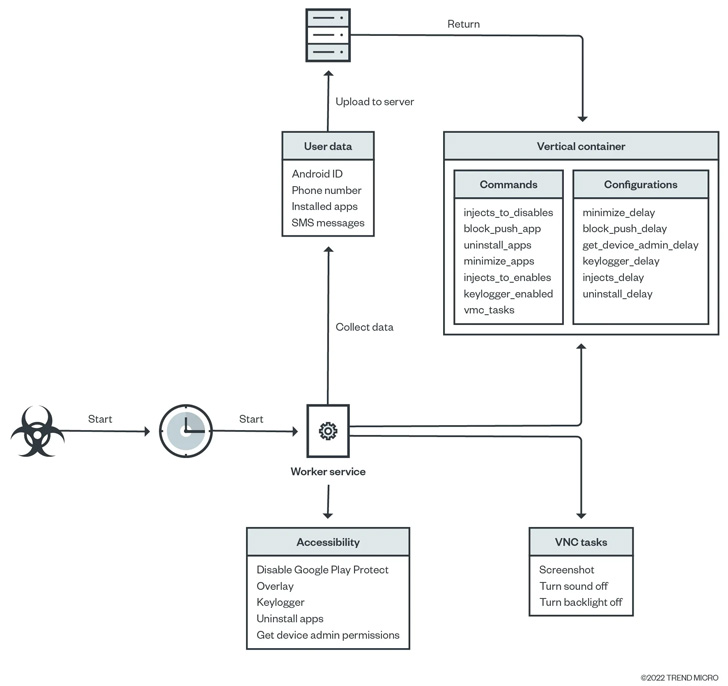

Também é conhecido por desativar o Octo google play para proteção e use o Virtual Network Computing (VNC) para gravar a tela do dispositivo de uma vítima, incluindo informações confidenciais, como credenciais bancárias, endereços de e-mail, senhas e PINs, que são posteriormente vazados para um servidor remoto.

Por seu lado, os desistentes do banco evoluiu Desde o início do ano, ele se afastou dos endereços de download de carga útil criptografados com um middleware para mascarar o endereço que hospeda o malware.

“Os cibercriminosos estão constantemente encontrando maneiras de evitar a detecção e infectar o maior número possível de dispositivos”, disseram os pesquisadores.

Além disso, devido à alta demanda por novas maneiras de distribuir malware em dispositivos móveis, muitos atores mal-intencionados afirmam que suas ferramentas de mineração podem ajudar outros cibercriminosos a espalhar seu malware na Google Play Store, levando ao uso do Dropper como serviço (DaaS) Modelo.”

“Viciado em TV certificado. Ninja zumbi irritantemente humilde. Defensor do café. Especialista em web. Solucionador de problemas.”

More Stories

Como os especialistas em IA do novo programa Gemini Gems do Google podem impulsionar seu SEO

Vazamentos revelam o nome e design do suposto dispositivo PS5 Pro

Os jogadores reclamam do longo tempo de matchmaking no PS5 conforme os números do Concord caem